بد افزار گاوس؛ عضو جدید خانواده استاکسنت

بر اساس اطلاعیه مکآفی، هدف اصلی بدافزار Gauss جمعآوری مشخصات سیستم، مشخصات کارت شبکه و بایوس، مجوزهای پست الکترونیکی، مجوزهای سایتهای اجتماعی و مجوزهای دسترسی به سیستمهای بانکداری الکترونیکی است. جمعآوری هر یک از این اطلاعات نیز بر عهده بخشهای مختلف بدافزار Gauss است.

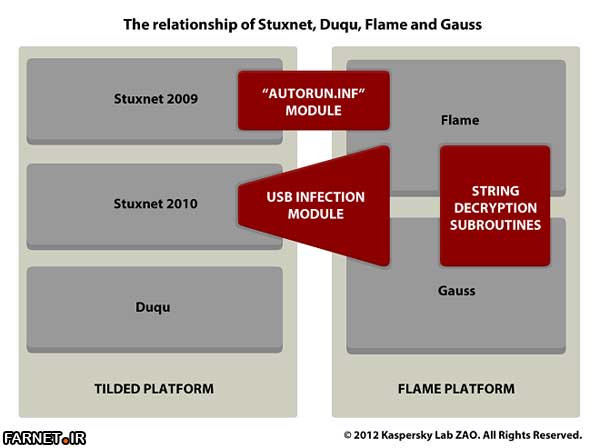

فارنت: با توجه به اطلاعیههای منتشر شده از سوی شرکتها و مراکز امنیتی، یک جاسوسافزار جدید که حوزه فعالیت آن عمدتاً در منطقه خاورمیانه گزارش شده، به تازگی شناسایی شده است. شواهد اولیه نشان میدهد که ساختار و عملکرد این جاسوسافزار مشابه ویروسهای مشهور اخیر استاکسنت (Stuxnet) و فلیم (Flame) است که در حملات سایبری علیه ارگانهای دولتی کشور دخالت داشتند.

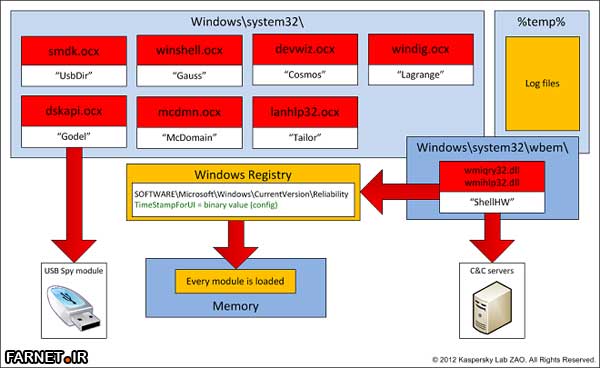

براساس اعلام روابط عمومی شرکت مهندسی شبکه گستر، طبق هشدار امنیتی شرکت مکآفی، این بدافزار مانند ویروسهای استاکسنت و فلیم از بخشهای مستقلی تشکیل شده که در کنار همدیگر، به صورت یکپارپه عمل میکنند و هر بخش مسئولیت و عملکرد خاصی را بر عهده دارد. در نامگذاری هر یک از بخشهای این بدافزار از نام ریاضیدانان مشهور دنیا استفاده شده و بخش اصلی بدافزار دارای نام Gauss )ریاضیدان و فیزیکدان مشهور آلمانی) است.

برخی از بخشهای بدافزار Gauss که مورد بررسی و تحلیل کارشناسان شرکت McAfee قرار گرفته نشان میدهند که دارای قابلیتهایی نظیر افزودن برنامههای جانبی (Plug-in) به مرورگرها، آلودهسازی حافظههای USB و اجرای دستورات Java و Active X هستند.

بر اساس اطلاعیه مکآفی، هدف اصلی بدافزار Gauss جمعآوری مشخصات سیستم، مشخصات کارت شبکه و بایوس، مجوزهای پست الکترونیکی، مجوزهای سایتهای اجتماعی و مجوزهای دسترسی به سیستمهای بانکداری الکترونیکی است. جمعآوری هر یک از این اطلاعات نیز بر عهده بخشهای مختلف بدافزار Gauss است.

بدافزار Gauss برای رسیدن به اهداف مورد نظر، مانند ویروسهای هم خانواده قبلی خود، از نقاط ضعف سیستمعامل و نرمافزارهای کاربردی سوءاستفاده میکند. در حال حاضر، مشخص گردیده که این بدافزار از یک نقطه ضعف قدیمی (CVE-2010-2568) که ویروس استاکسنت برای اولین بار آن را جهت آلوده کردن حافظههای USB Flash به کار برد، استفاده میکند. البته بدافزار جدید Gauss این قابلیت را هم دارد که تحت شرایط خاص، حافظههای USB را که قبلا آلوده کرده، پاکسازی نماید و از آنها برای نقل و انتقال اطلاعات جمعآوری شده از سیستمهایی که به اینترنت دسترسی ندارند تا مستقیما با مرکز فرماندهی Gauss ارتباط برقرار کنند، استفاده کند.

این عمل میتواند نشاندهنده این باشد که بدافزار Gauss به دنبال سیستمهای مهم و حساسی است که اغلب به روز نمیشوند. نقطه ضعف مورد بحث، دو سال قبل پس از کشف ویروس استاکسنت به طور اضطراری توسط شرکت مایکروسافت ترمیم و اصلاح شد. ولی سیستمهای مهمی که امکان توقف و راه اندازی مجدد (Reboot) آن وجود ندارد و یا به اینترنت متصل نیستند تا از این طریق مورد حمله و آسیب قرار گیرند، احتمالاً هنوز فاقد این اصلاحیه مایکروسافت میباشند و همچنان نسبت به این نقطه ضعف آسیبپذیر هستند.

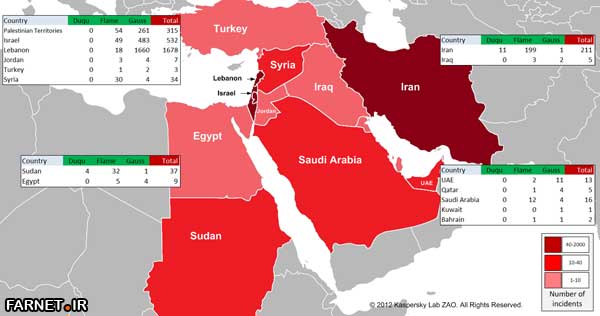

کارشناسان شرکت امنیتی کسپرسکی هم معتقد هستند که هدف اصلی بدافزار Gauss کنترل عملیات بانکی در بانکهای خاورمیانه جهت جمعآوری اطلاعات از نقل و انتقالات مالی مرتبط با برخی گروههای سیاسی و نظامی منطقه است. طبق اعلام کسپرسکی، بدافزار Gauss قابلیت تشخیص و کنترل حسابهای بانکی در بانکهای Bank of Beirut، FBLF، Bloom Bank، Byblos Bank، Fransa Bank و Credit lebanais را دارد. همچنین مشاهده شده که عملیات کاربران ساکن در خاورمیانه در سایتهای بانک Citibank و سایت مالی PayPal نیز تحت نظر این بدافزار قرار داشتهاند.

میزان آلودگی به بدافزار Gauss چندان مشخص نیست ولی تصور نمیشود که گسترده باشد. برخی آمارهای آلودگی به چند صد تا چند هزار سهم سیستم آلوده اشاره میکنند اغلب این سیستمهای آلوده در کشور لبنان، حکومت مستقل فلسطین و اسرائیل شناسایی شدهاند. تاکنون هیچ گزارشی از آلوده به ویروس Gauss در ایران دریافت نشده است.

طبق اعلام برخی مراکز و شرکتهای امنیتی، ویروس Gauss دو ماه قبل برای اولین بار مشاهده گردید ولی قبل از آنکه عملکرد و رفتار آن مورد بررسی و تحقیق قرار گیرد، با از کار افتادن مرکز فرماندهیGauss ، فعالیت بدافزار نیز متوقف گردید. در حال حاضر نیز بدافزار Gauss غیرفعال بوده و بدون ارتباط با مرکز فرماندهی، هیچ عملیاتی را انجام نمیدهد. البته بر اساس برخی مدارک و شواهد، تعدادی از کارشناسان امنیتی معتقدند که این بدافزار از یک سال قبل فعال بوده است.

Source: Blog.shabakeh.net

پایان مطلب/